Une vulnérabilité WordPress classée critique a été corrigée. Le correctif est appliqué à la version 5.7.2 de WordPress. Les sites ayant activé le téléchargement automatique devraient recevoir cette mise à jour sans aucune action supplémentaire de la part des éditeurs.

Les éditeurs sont encouragés à vérifier la version de WordPress qu’ils utilisent pour s’assurer qu’ils sont mis à jour vers la version 5.7.2.

Vulnérabilité d’injection d’objets

La vulnérabilité qui affecte WordPress est appelée une vulnérabilité d’injection d’objets. Plus précisément, il s’agit d’une injection d’objets dans la vulnérabilité PHPMailer.

Selon le site Web de sécurité Owasp.org, voici la définition d’une vulnérabilité d’injection d’objets PHP:

«PHP Object Injection est une vulnérabilité au niveau de l’application qui pourrait permettre à un attaquant de mener différents types d’attaques malveillantes, telles que l’injection de code, l’injection SQL, la traversée de chemin et le déni de service d’application, selon le contexte.

La vulnérabilité se produit lorsque l’entrée fournie par l’utilisateur n’est pas correctement nettoyée avant d’être transmise à la fonction PHP unserialize ().

Puisque PHP autorise la sérialisation d’objets, les attaquants pourraient transmettre des chaînes sérialisées ad hoc à un appel vulnérable unserialize (), ce qui entraînerait une injection arbitraire d’objets PHP dans la portée de l’application. »

Publicité

Continuer la lecture ci-dessous

Vulnérabilité WordPress classée comme critique

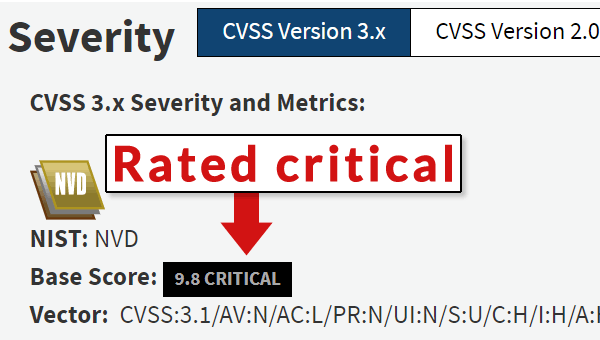

La vulnérabilité est classée près du niveau de danger le plus élevé. Sur une échelle de 1 à 10 utilisant le Common Vulnerability Scoring System (CVSS), cette vulnérabilité est notée 9,8.

Le site Web de sécurité Patchstack a publié la cote officielle de vulnérabilité du gouvernement des États-Unis.

Vulnérabilité WordPress évaluée critique

La vulnérabilité WordPress est notée 9,8 sur une échelle de 1 à 10.

La vulnérabilité WordPress est notée 9,8 sur une échelle de 1 à 10.Selon le site de sécurité Patchstack qui a publié les détails de la vulnérabilité:

Publicité

Continuer la lecture ci-dessous

« Des détails

Injection d’objets dans la vulnérabilité PHPMailer découverte dans WordPress (un problème de sécurité affectant les versions de WordPress entre 3.7 et 5.7).

SOLUTION

Mettez à jour WordPress avec la dernière version disponible (au moins 5.7.2). Toutes les versions de WordPress depuis la version 3.7 ont également été mises à jour pour résoudre le problème de sécurité suivant. »

L’annonce officielle de WordPress pour WordPress 5.7.2 déclarait:

« Mises à jour de sécurité

Un problème de sécurité affecte les versions de WordPress entre 3.7 et 5.7.Si vous n’avez pas encore mis à jour vers la version 5.7, toutes les versions de WordPress depuis la version 3.7 ont également été mises à jour pour résoudre les problèmes de sécurité suivants:

Injection d’objets dans PHPMailer »

Le site Web officiel de la base de données nationale sur les vulnérabilités du gouvernement des États-Unis qui annonce les vulnérabilités a noté que ce problème était survenu parce qu’un correctif pour une vulnérabilité précédente en avait créé une nouvelle.

La base de données nationale sur les vulnérabilités du gouvernement américain décrit la vulnérabilité comme suit:

«PHPMailer 6.1.8 à 6.4.0 permet l’injection d’objets via la désérialisation Phar via addAttachment avec un chemin UNC.

REMARQUE: cela est similaire à CVE-2018-19296, mais est survenu parce que 6.1.8 a corrigé un problème de fonctionnalité dans lequel les noms de chemin UNC étaient toujours considérés comme illisibles par PHPMailer, même dans des contextes sûrs.

En tant qu’effet secondaire involontaire, ce correctif a éliminé le code qui bloquait l’exploitation d’addAttachment. »

La base de données nationale sur les vulnérabilités évalue la vulnérabilité de WordPress comme critique

Mettre à jour WordPress immédiatement

Les éditeurs qui utilisent WordPress devraient envisager de vérifier si leurs installations WordPress sont les plus récentes. La version la plus récente de WordPress est la version 5.7.2.

Publicité

Continuer la lecture ci-dessous

Étant donné que la cote de vulnérabilité est critique, cela peut signifier que les conséquences de la non-mise à jour de WordPress vers la version 5.7.2 peuvent rendre un site vulnérable à un événement de piratage.

Citation

Annonce WordPress de la version 5.7.2