Security as Code est un ensemble de ressources que les professionnels du DevOps utilisent comme outils pour protéger et sécuriser l’ensemble du processus du cycle de vie du développement logiciel (SDLC)

La sécurité du code est devenue une tendance intéressante car les DevOps sont très populaires parmi les entreprises en exploitation.

Security as Code symbolise l’évolution massive de DevOps, qui a contribué à intégrer la sécurité dans le processus de développement et à sécuriser les opérations pour les entreprises et leurs clients.

Vous devez faire attention à identifier et localiser le processus en cours de la façon dont les modifications sont apportées à l’infrastructure.

Seulement alors pouvez-vous identifier les vulnérabilités et éliminez-les un par un à l’aide d’un code. C’est pourquoi il s’agit de la sécurité en tant que code.

Signification du code de sécurité

La sécurité du code injecte des portes, des contrôles de sécurité et des tests dans l’infrastructure à divers points vulnérables au cours du processus de développement.

Cette approche permet de mettre en œuvre la sécurité sans retarder le processus de développement DevOps.

Les développeurs peuvent corriger les bogues au fur et à mesure qu’ils se produisent grâce à des tests automatisés sur les nouveaux codes tout en mettant en œuvre la sécurité et les tests sans bloquer le processus de développement.

Selon Alpacked, certaines des meilleures sécurité en tant que code sont les suivantes:

- Exécution de tests de script.

- Automatisation de la boucle de rétroaction.

- Test de sécurité et automatisation de l’analyse.

- Mise en œuvre de la fonction de surveillance.

- Exécution de la vérification programmée de la politique de sécurité.

Fournir la sécurité sous forme de code

Qu’est-ce qu’un code sécurisé?

Le codage sécurisé consiste à développer des codes logiciels d’une manière particulière qui empêche l’introduction accidentelle de vulnérabilités, et le code développé est connu sous le nom de code sécurisé.

Avec la tendance croissante d’Internet et l’augmentation des cas de cyber-vol, le besoin d’un codage sécurisé est plus que jamais nécessaire.

Il devient obligatoire pour tous les logiciels, que le code soit écrit pour les mobiles, les ordinateurs personnels, les appareils embarqués ou les serveurs.

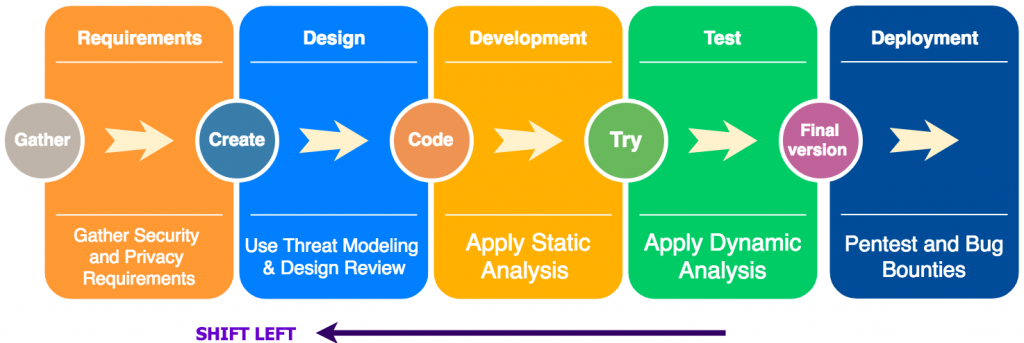

Aperçu du SDLC

Une série d’opérations systématiques qui déterminent la manière dont le logiciel doit être développé est appelée cycle de vie du développement logiciel.

Compte tenu de l’économie basée sur le cloud, les entreprises doivent aller bien au-delà de la transformation de leur infrastructure de base avec des solutions prêtes à l’emploi.

La définition du code de sécurité implique également que ces entreprises doivent être conscientes du SDLC pour être l’épine dorsale des opérations d’une entreprise.

Dans de tels environnements commerciaux, l’approche DevOps est vitale pour l’efficacité des opérations et l’efficience globale.

Le SDLC se compose de 6 étapes principales, qui sont les suivantes:

- Analyse des besoins

C’est l’une des étapes initiales, au cours de laquelle les parties prenantes et les chefs d’équipe de divers départements coopèrent pour évaluer les problèmes de génie logiciel.

Ils doivent également trouver une solution pour la même chose le plus rapidement possible.

- Étude de faisabilité

L’étape suivante est une étude de faisabilité menée pour vérifier la récompense et le risque de chaque exigence.

Dans cette phase, les experts déterminent si une exigence est économiquement réalisable, pratique, conforme à la loi et viable d’un point de vue chronologique.

- Design et architecture

Les développeurs seniors documentent l’architecture à cette étape de la conception et les transmettent aux parties prenantes pour examen.

Une fois l’architecture approuvée et déclarée schématique, le développement peut démarrer.

- Développement

Maintenant, le développement logiciel commence. Un groupe de développeurs applique l’architecture en suivant les activités de codage et les autres fonctionnalités attribuées.

Dans cette phase, un développeur travaille indépendamment pour créer un code avant de le fusionner avec d’autres coéquipiers.

- Essai

Lorsque le codage est terminé, une équipe de développeurs est désignée pour tester les fonctionnalités du logiciel. Ils évaluent le code pour identifier les bogues, l’optimisation et l’efficacité de cette phase de test.

- Déploiement

La dernière étape, le déploiement, est celle où les fonctionnalités sont déplacées de la zone de développement vers l’interface réelle, accessible par tous les utilisateurs.

L’objectif principal de DevOps est de déployer les dernières fonctionnalités aussi rapidement et précisément que possible.

Six phases de SDLC

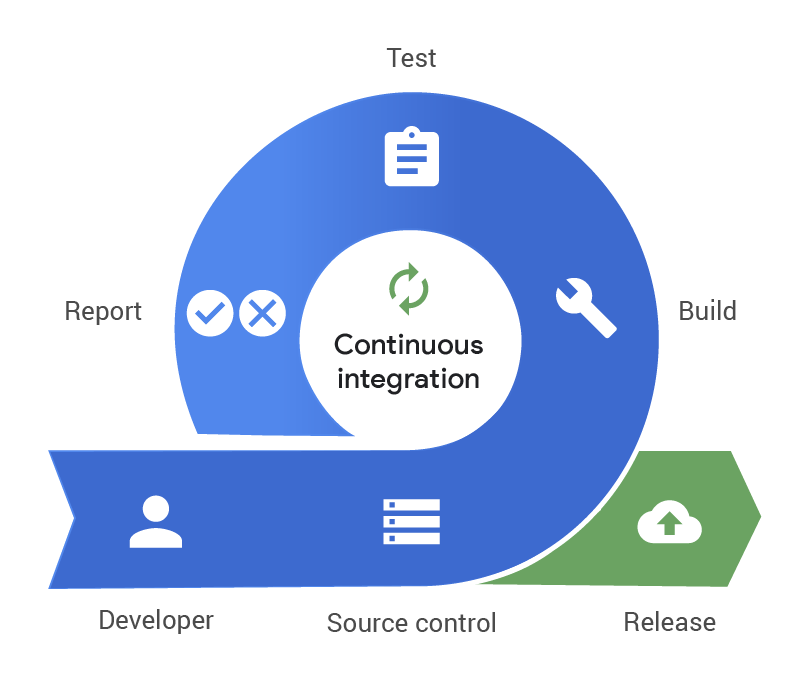

Impacts de l’intégration continue

Étant donné que DevOps met l’accent sur la délivrabilité continue, l’intégration continue devient un facteur clé pour soutenir le développement et assurer une progression fluide.

La mise en œuvre du code dans le processus de développement pour mieux l’optimiser est connue sous le nom d’intégration continue.

Par exemple, injecter un code pour le dépistage automatisé, les tests et l’initiation de la boucle de rétroaction dans un code nouvellement écrit et d’autres développeurs. Ces processus définissent le code de sécurité.

Intégration continue

La sécurité en tant que code pour sécuriser le SDLC

La sauvegarde de votre SDLC avec Security as Code marque un changement culturel dans les entreprises qui se concentrent sur les exigences de sécurité. Cela les encourage en outre à automatiser la sécurité dans le SDLC.

Codifier les exigences de sécurité dans les étapes initiales

La sécurité en tant que code exige que les parties prenantes et la direction de l’équipe DevOps collaborent pour planifier la sécurité.

Le processus doit être systématique et inclure un ensemble codifié de pratiques censées être déployées dans tout le SDLC.

Évaluation de la sécurité en créant des user stories

Les user stories sont une pratique efficace qui motive les développeurs haut de gamme et back-end à revoir les exigences et les fonctionnalités du point de vue du client.

La création de user stories garantit que toutes les fonctionnalités essentielles sont traitées avec soin.

Assurez-vous que le code est préparé pour une livraison continue

Étant donné que le processus de développement et l’infrastructure utilisent une sécurité automatisée, des contrôles et des tests de sécurité peuvent être effectués tôt.

Il permet souvent aux projets logiciels de répondre aux exigences de la livraison continue.

Automatisation des contrôles de conformité programmés

Outre l’automatisation des analyses de sécurité, la mise en œuvre de tests de conformité doit garantir que les opérations de développement respectent les normes légales tout en respectant les meilleures pratiques de sécurité.

Effectuer des contrôles de sécurité dans l’environnement de test

Une fois le produit remis à l’équipe de test, la plupart de la sécurité et de la conformité sont prises en charge via l’automatisation dans tout le SDLC.

Des équipes de développeurs travaillent ensemble pour affiner la conformité et la sécurité de l’application et améliorer son optimisation à l’aide de ressources et d’outils.